|

發佈時間: 2026-1-31 15:21

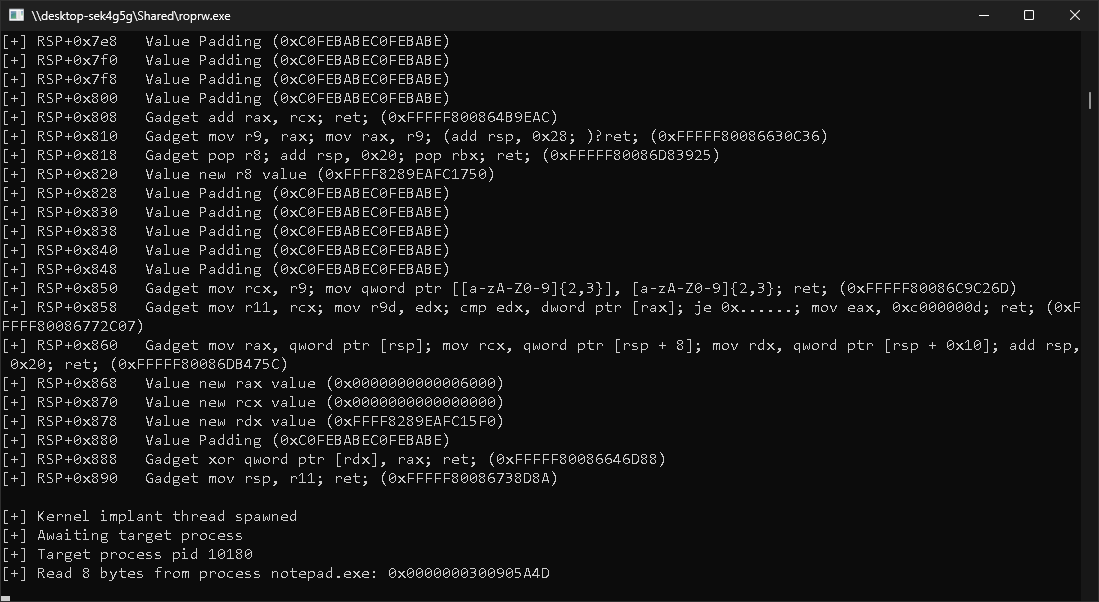

正文摘要:replyreload += ',' + 2431164; 《roprw》核心主題 快速閱讀精華 🚀 核心功能: 極致隱匿: 透過 ROP (回傳導向編程) 技術創建系統執行緒,讓外掛植入物完美融入系統背景。記憶體控制: 允許使用者模式 (Usermode) 的控制器對遊戲記憶體進行讀取與寫入。系統支援: 專為 Windows 10.0.26100.7628 版本優化測試。 ⚠️ 重要須知: 開發者導向: 這是一個概念驗證 (PoC) 專案,適合有開發能力的玩家研究。版本限制: 若非指定 Windows 版本,需要自行手動更新偏移量 (Offsets)。 本文章目錄.article-toc { border: 1px solid #ddd; padding: 15px; background: #f9f9f9; border-radius: 6px; margin: 20px 0; width: 95%;}.toc-title { /* --- 以下是合併進來的 H2 樣式 --- */ font-size: 1.25em; /* 125% */ border-left: 5px solid #2A98DA; border-radius: 2px; padding: 5px 0px 5px 10px; font-weight: bold; margin: 0 0 15px 0; /* 調整了 margin,只留下方 15px */ color: #333; line-height: 1.5; background-color: #f8f8f8; /* --- 樣式合併結束 --- */}.toc-list { list-style: none; padding-left: 0;}.toc-list li { margin: 8px 0;}.toc-list a { color: #2A98DA; text-decoration: none;}.toc-list a:hover { text-decoration: underline;}.back-to-top { display: block; margin-top: 10px; font-size: 0.9em; color: #666;}工具簡介與核心原理document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#intro'; 功能特色詳解document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#features'; 檔案下載點 🔽document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#download_point'; 常見問題Q&Adocument.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#faq'; 工具簡介與核心原理 各位熱愛鑽研遊戲安全與底層技術的朋友們,大家好!在現在反作弊系統(如 EAC、BattlEye)抓得越來越嚴的情況下,傳統的驅動讀寫方式很容易被偵測到。你是否曾在想,有沒有辦法讓我們的程式碼「偽裝」得更徹底,像變色龍一樣融入系統核心中? 今天要介紹的這款工具 **roprw (Kernel ROP implant)**,就是一個非常有趣的解決方案。這不僅僅是一個普通的驅動,它運用了高階的 **ROP (Return Oriented Programming,回傳導向編程)** 技術。 簡單來說,roprw 不會像傳統外掛那樣大搖大擺地在系統裡「安插」一個明顯的執行緒 (Thread),而是利用系統原本就存在的指令片段 (Gadgets),像拼圖一樣拼湊出我們想要的功能。這讓它產生出來的系統執行緒能夠極度隱蔽地運作,大大降低被反作弊系統掃描到的風險。 功能特色詳解 我們深入測試並整理了 roprw 的幾項關鍵特色,這對於想要開發自製輔助工具或研究反作弊繞過的開發者來說,是非常寶貴的資源: 👉 GM後台版 遊戲 推薦 ⬇️⬇️⬇️ 快速玩各種二次元動漫手遊app 隱蔽的系統執行緒 (System Thread): 整個植入物 (Implant) 完全依賴 ROP 鏈來執行,這意味著它在記憶體中的特徵與傳統惡意程式截然不同,能夠有效地混淆視聽。 使用者模式控制器 (Usermode Controller): 它提供了一個通道,讓你在使用者模式下(也就是一般的應用程式層級)就能發送指令,對目標遊戲的記憶體進行讀取 (Read) 與寫入 (Write) 操作。 針對最新系統優化: 目前這個專案已經針對 **Windows 版本 10.0.26100.7628** 進行了更新與測試。這在開源專案中相當難得,確保了在較新的作業系統環境下也能正常運作。 🛑 風險聲明與重要提醒: 這個專案目前仍處於開發階段,雖然使用了 ROP 技術來隱藏,但開發者也坦承目前仍存在幾個潛在的偵測向量 (Detection Vectors)。如果你打算將其用於實際的遊戲環境中,強烈建議先在測試環境中詳細評估,並隨時關注 GitHub 上的 Issue 頁面,那裡有很多關於修復與改進的討論。 檔案下載點 🔽 這份檔案包含了 roprw 的完整專案源碼,供大家研究學習 ROP 技術在內核層的應用。 所有站內附件皆會附上安全掃描報告請會員查看純淨度百分比後判斷使用(adsbygoogle = window.adsbygoogle || []).push({});相關檔案須知:取得檔案前,請先詳細閱讀文章內容避免不必要錯誤與誤會發生。也可多參考文章討論樓層內容了解附件檔案相關討論資訊。 【此文章部分內容隱藏中】 解除隱藏說明教學點擊下方 繼續閱讀文章 後請仔細觀看文章內容 並依照指示進行下一步最後完成解除隱藏後系統會回到此文章自動顯示隱藏內容~繼續閱讀 roprw_常見問題Q&A Q:我的 Windows 版本不是 10.0.26100.7628,還能使用嗎? 目前這個版本是硬編碼 (Hard-coded) 針對 10.0.26100.7628 優化的。如果你是其他版本的 Windows,工具將無法直接運作。你需要手動查找並更新程式碼中的偏移量 (Offsets)。開發團隊未來可能會推出自動轉存 (Dumper) 或 ROP 生成伺服器,但目前需要手動調整。 Q:這個工具是完全無法被偵測 (UD) 的嗎? 並不是。雖然 ROP 技術提供了很好的隱蔽性,但這仍是一個「開發中」的專案,存在一些已知的偵測向量。對於有經驗的開發者來說,許多問題其實不難修復,建議具備 C/C++ 與驅動開發能力的玩家進行二次開發與強化。 Q:這個工具主要用途是什麼? 它主要是一個「植入物 (Implant)」,目的是在內核層建立一個穩定的立足點,讓外部的控制器可以安全地讀寫遊戲記憶體。它本身不包含瞄準或透視功能,而是實現這些功能底層通訊的基石。 Q:編譯這個專案需要什麼環境? 你需要安裝 Visual Studio 以及對應的 WDK (Windows Driver Kit) 來編譯驅動程式部分。 Q:使用這個會有被封號的風險嗎? 任何涉及內核讀寫的操作都有風險,特別是在 BattlEye 或 EAC 保護的遊戲中。這個專案主要是學術研究性質,展示 ROP 在內核中的應用,直接用於線上遊戲請自負風險。 replyreload += ',' + 2431164; |