|

發佈時間: 2026-2-28 21:07

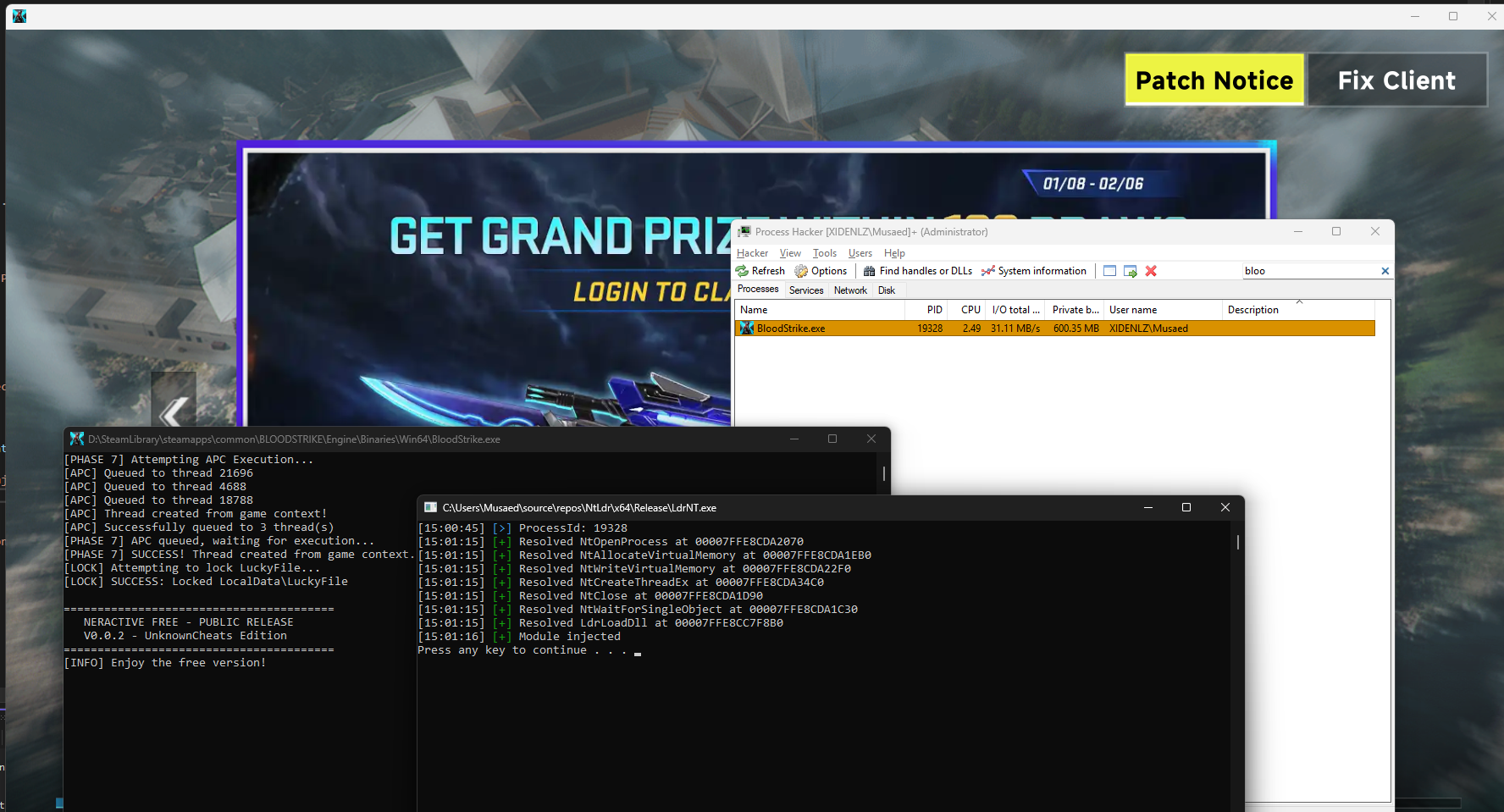

正文摘要:replyreload += ',' + 2438045; 《NT Loader》NT API DLL注入器 v1.4.3 快速閱讀精華 🔑 工具定位: 全程基於 NT API 底層運作、完全不呼叫任何 Win32 API 的進階 DLL 注入器💻 支援系統: 使用者模式: Windows 10 v22H2 / Windows 11 v25H2核心模式: Windows 11 v25H2(Beta) 🚀 支援注入方式: 預設: LdrLoadDllStub(使用者模式)進階: Manual Map 手動映射注入進階: APC 排隊注入核心: Kernel LdrLoadDll(核心模式,需 kdmapper) ⚙️ 核心特色: PEB 模組枚舉、手動匯出解析、自動注入、設定檔系統、x86/x64 雙架構支援⚠️ 重要: 核心模式目前仍在測試,尚未正式支援繞過 BattleEye,請勿冒然使用以免封號 .article-toc { border: 1px solid #ddd; padding: 15px; background: #f9f9f9; border-radius: 6px; margin: 20px 0; width: 90%;}.article-toc br { display: none;}.toc-title { /* --- 以下是合併進來的 H2 樣式 --- */ font-size: 1.25em; /* 125% */ border-left: 5px solid #2A98DA; border-radius: 2px; padding: 5px 0px 5px 10px; font-weight: bold; margin: 0 0 15px 0; /* 調整了 margin,只留下方 15px */ color: #333; line-height: 1.5; background-color: #f8f8f8; /* --- 樣式合併結束 --- */}.toc-list { list-style: none; padding-left: 0;}.toc-list li { margin: 8px 0;}.toc-list a { color: #2A98DA; text-decoration: none;}.toc-list a:hover { text-decoration: underline;}.back-to-top { display: block; margin-top: 10px; font-size: 0.9em; color: #666;}本文章目錄⚠️ 使用前重要警告document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#warning'; 工具介紹與核心原理document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#intro'; 核心功能一覽document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#features'; 測試環境document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#tested'; 介面截圖document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#screenshots'; 檔案下載點 🔽document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#download'; 版本更新紀錄document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#changelog'; 設定檔 ntcfg.json 詳解document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#config'; - DllPath 路徑設定document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#config_dllpath'; - 注入方式參數說明document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#config_methods'; 疑難排解document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#troubleshoot'; 常見問題Q&Adocument.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#faq'; ⚠️ 使用前重要警告 在正式開始教學之前,有幾件事得先跟大家說清楚,這不是在嚇人,而是讓你用得安心、用得明白: 封號風險: 本工具在一般使用者模式下無法繞過 Easy Anti-Cheat 或 BattleEye。核心模式(Kernel Mode)目前仍在針對 BattleEye 進行測試,官方尚未宣布安全前,請勿在有反作弊保護的線上遊戲中使用,封號風險自負。核心驅動注意事項: 隨附的 kdmapper 僅在 Windows 11 v25H2 組建上完整測試過。在使用核心模式功能前,強烈建議先在虛擬機器(VM)中驗證相容性</b>,確認沒問題再於主機上執行。版本相容性: 由於 Windows 25H2 組建的 ntoskrnl 有所變動,請確認你的系統版本與工具的相容性。 工具介紹與核心原理 一般市面上的 DLL 注入器,幾乎都是建立在 Win32 API 層上運作的,像是 `CreateRemoteThread`、`LoadLibrary` 這些函式,用久了早就被各大遊戲的反作弊系統盯死了。 NT Loader 走的是一條完全不同的路——它捨棄了所有 Win32 API,全程直接呼叫 Windows 底層的 NT API(Native API) 來完成整個注入流程。這就好比一般人走大門進房間,而 NT Loader 選擇直接從地基的管線爬進去,完全繞開了那道「大門」的視線。 【小知識】什麼是 NT API? Win32 API 是 Windows 提供給一般程式用的「便民介面」,而 NT API(如 `NtOpenProcess`、`NtAllocateVirtualMemory`)是 Win32 API 底下更底層的核心層函式。所有的 Win32 API 最終都會呼叫 NT API 來完成工作,NT Loader 直接跳過中間層,是更接近系統核心的操作方式。 那它是怎麼找到 `ntdll.dll` 的位置?答案是透過遍歷 PEB(Process Environment Block,程序環境區塊),手動解析每一個函式的匯出位址,完全不依賴 `GetProcAddress`,而是使用 `LdrGetProcedureAddress` 來達成同樣的目的。 👉 GM後台版 遊戲 推薦 ⬇️⬇️⬇️ 快速玩各種二次元動漫手遊app 核心功能一覽 ✅ NT API 底層注入 — 完全不使用 Win32 API✅ PEB 模組枚舉 — 手動遍歷進程環境區塊找到目標模組✅ 手動匯出解析 — 不依賴 GetProcAddress,自行解析函式位址✅ x64 與 x86 雙架構支援✅ 自動注入(Auto Inject) — 讀取設定檔後免手動操作自動執行✅ 設定檔系統(Config) — 透過 JSON 設定檔靈活調整所有注入參數✅ Manual Map 手動映射注入✅ APC 排隊注入✅ 核心模式支援(Beta) — 目前支援 Windows 11 v25H2✅ 可調整的注入細節設定(清除標頭、清除節區、注入延遲等) 測試環境 模式測試系統測試目標程式使用者模式(User Mode)Windows 10 v22H2 / Windows 11 v25H2notepad、bloodstrike、AssaultCube核心模式(Kernel Mode)Windows 11 v25H2— 介面截圖 NtLdr x64 使用者模式介面: NT Loader 檔案下載點 🔽 以下是所有可用的工具檔案,依照你的需求選擇對應版本下載: 所有站內附件皆會附上安全掃描報告請會員查看純淨度百分比後判斷使用(adsbygoogle = window.adsbygoogle || []).push({});相關檔案須知:取得檔案前,請先詳細閱讀文章內容避免不必要錯誤與誤會發生。也可多參考文章討論樓層內容了解附件檔案相關討論資訊。 【此文章部分內容隱藏中】 解除隱藏說明教學點擊下方 繼續閱讀文章 後請仔細觀看文章內容 並依照指示進行下一步最後完成解除隱藏後系統會回到此文章自動顯示隱藏內容~繼續閱讀 此外,如果你在使用過程中需要 DLL 注入器的進階搭配工具,以下是我們團隊推薦的兩款業界主流注入器: Xenos注入器中文化修改版(支援 x86/x64/核心注入) Extreme Injector v3.7.3 - 最好用的 DLL 注入工具 版本更新紀錄 @ Version 1.4.3(目前最新版) 新增核心模式(Kernel Mode)支援新增核心模式專用額外設定項目修正 APC 注入的記憶體問題 @ Version 1.3.2 擴充設定項目新增 Manual Map 手動映射注入新增 APC 排隊注入改善輸出資訊顯示,整理程式碼結構 @ Version 1.2.1 x64 加入設定檔系統(Config system)Manual Map 因存在 Bug 暫時停用 @ Version 1.1.1 修正 x64 LdrStub 的問題修正 Stub 記憶體權限設定改善匯出解析器(ExportResolver)新增 x86 進程支援 設定檔 ntcfg.json 詳解 第一次執行 NT Loader 後,程式會自動在同目錄下生成一個名為 ntcfg.json 的設定檔。這個設定檔就像是工具的大腦,所有的注入行為都靠它來控制。預設生成的內容長這樣: ntcfg.json 預設內容: { "NtSettings": { "DllPath": "", "NtAutoInject": false, "NtClearHeaders": false, "NtClearSections": false, "NtDelay": 0, "NtKrnlLdr": false, "NtKrnlUnld": false, "NtManualMap": false, "NtQueueApc": false, "ProcessName": "" } } 接下來我們逐一說明每個參數的用途 👇 DllPath — DLL 檔案路徑 當你在執行 NT Loader 的過程中選擇了目標 DLL 檔案後,程式會自動把完整路徑寫入這個欄位,你不需要手動填寫。設定後看起來會像這樣: "DllPath": "C:\\Users\\YourUserName\\Desktop\\NtLdr\\x64\\HelloNt_x64.dll" ProcessName — 目標程式名稱 當你傳入目標的程序 ID(Process ID)後,NT Loader 會自動從 ID 反查出程式名稱,並將其存入這個欄位,同樣不需要手動填寫。例如: "ProcessName": "Notepad.exe" 注入方式與行為參數說明 參數名稱預設值說明NtAutoInjectfalse設為 true 後,NT Loader 一啟動就會自動讀取設定檔並執行注入,不需要再手動操作。NtClearHeadersfalse手動映射完成後,清除模組的 PE 標頭。【官方建議開啟,增加隱蔽性】NtClearSections[/td> [td]false映射完成後,清除模組的節區(Sections)資料。【官方建議開啟】NtDelay0(秒)設定注入前的等待秒數。例如設為 1,代表執行後等 1 秒再開始注入。適合用來配合遊戲載入時機。NtManualMapfalse開啟 Manual Map 手動映射注入模式(使用者模式)。此方法是唯一不需要重新開啟目標程式就能重複注入的方式。NtQueueApcfalse開啟 APC 排隊注入模式(使用者模式)。NtKrnlLdrfalse切換至核心模式注入(使用 LdrLoadDll)。⚠️ 核心模式與使用者模式方法互斥,不可同時開啟。NtKrnlUnld[/td> [td]false注入完成後,自動卸載核心驅動程式。 ⚠️ 重要注意:設定衝突規則 NtManualMap 和 NtQueueApc 都是使用者模式的注入方式NtKrnlLdr 是核心模式的注入方式以上三者在 ntcfg.json 中只能擇一設為 true,若同時開啟多個,程式會回傳「Settings conflict!」錯誤若全部保持 false,則使用預設的 LdrLoadDllStub(使用者模式) 疑難排解 [E]:PAGE_FAULT_IN_NONPAGED_AREA [解法]:這個錯誤多半是 Windows 版本不相容造成的。請確認你的系統已更新至 Windows 11 v24H2 或更新的版本,這是目前官方建議的最低核心模式執行環境。 --- [E]:Settings conflict! [解法]:打開 ntcfg.json,確認注入方式相關的參數中,只有一個設為 true。記住,NtManualMap 和 NtQueueApc 是使用者模式,NtKrnlLdr 是核心模式,它們互相衝突,不能混用。 --- [E]:Can't re-inject the dll(無法重複注入) [解法]:這是因為目標 DLL 已經被載入到那個程序裡了,重複載入同一個 DLL 是不被允許的。解決方法是重新開啟目標程序再注入。唯一的例外是使用 NtManualMap 方法,這個模式不需要重啟程序就能重複注入。 --- 遇到未列出的問題怎麼辦? 開啟 除錯檢視工具(Debug View)後再執行注入。操作路徑是前往 Capture → Capture Kernel,核心驅動的所有輸出訊息都會帶有 [Ntldr] 前綴,方便你快速篩選。遇到問題時,請截圖或將輸出存成日誌檔案,回報給開發者。 NT Loader DLL注入器 常見問題Q&A Q:NT Loader 可以繞過反作弊系統嗎? 使用者模式下,無法繞過 Easy Anti-Cheat(EAC)或 BattleEye。v1.4.3 新增的核心模式目前正在針對 BattleEye 進行測試中,在官方正式宣布安全前,請勿在受保護的線上遊戲中使用,封號責任自負。 Q:為什麼 NtClearHeaders 和 NtClearSections 預設是關閉的,不是應該打開更安全嗎? 官方保留這兩個選項的開關,是為了讓使用者能夠自行決定是否清除,提供更大的操作彈性。如果你想提升隱蔽性,建議將兩者都設為 true。 Q:核心模式的 kdmapper 可以在所有 Windows 版本上用嗎? 不行。隨附的 kdmapper 僅在 Windows 11 v25H2 的組建版本上完整測試過,因為 ntoskrnl 在這些組建上有所變動。在其他版本的 Windows 上使用前,強烈建議先在虛擬機器(VM)上驗證</b>再用於主機。 Q:Manual Map 和 APC 注入有什麼差別,哪個比較好? 最關鍵的實用差異在於:Manual Map 是唯一一個可以對同一個程序重複注入的方法,不需要重開程序。APC 注入則在重複注入前需要重啟目標程序。兩者皆為使用者模式方法,選擇哪個取決於你的使用場景。 Q:可以同時開啟 NtManualMap 和 NtQueueApc 嗎? 不行,這樣做會觸發「Settings conflict!」錯誤。每次執行只能在 ntcfg.json 中啟用一種注入方式,三種模式(Manual Map、APC、Kernel)互斥。 Q:如果工具完全沒有反應或閃退,該怎麼辦? 先開啟除錯工具(Debug View),路徑為 Capture → Capture Kernel,然後再執行一次注入操作,觀察帶有 [Ntldr] 前綴的輸出訊息,截圖後到原始討論串中回報給開發者。 replyreload += ',' + 2438045; |