|

發佈時間: 2026-4-29 11:11

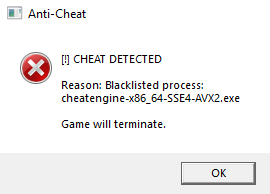

正文摘要:replyreload += ',' + 2455065;修改器使用教學、反作弊繞過技巧、無限彈藥設定 快速閱讀精華 🎯 **TryBypassMe** 是一款專門設計來練習反作弊繞過技巧的 Win32 小遊戲,從 Usermode 到 Kernel 等級挑戰🔓 **Level 1 核心繞過**:修改執行檔名稱、視窗標題、關閉除錯器檢測、繞過記憶體完整性驗證💉 **Level 2-3 進階挑戰**:XOR 加密記憶體、Canary 保護、外部看門狗程序、64 位元架構⚠️ **Kernel Edition**:真正的 Ring 0 驅動層級反作弊,適合進階研究者挑戰🛠️ 提供完整原始碼,可自由學習與修改 .article-toc { border: 1px solid #ddd; padding: 15px; background: #f9f9f9; border-radius: 6px; margin: 20px 0; width: 90%;}.article-toc br { display: none;}.toc-title { /* --- 以下是合併進來的 H2 樣式 --- */ font-size: 1.25em; /* 125% */ border-left: 5px solid #2A98DA; border-radius: 2px; padding: 5px 0px 5px 10px; font-weight: bold; margin: 0 0 15px 0; /* 調整了 margin,只留下方 15px */ color: #333; line-height: 1.5; background-color: #f8f8f8; /* --- 樣式合併結束 --- */}.toc-list { list-style: none; padding-left: 0;}.toc-list li { margin: 8px 0;}.toc-list a { color: #2A98DA; text-decoration: none;}.toc-list a:hover { text-decoration: underline;}.back-to-top { display: block; margin-top: 10px; font-size: 0.9em; color: #666;}本文章目錄前言介紹document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#intro'; Level 1:Usermode 基礎繞過document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1'; - 步驟一:繞過執行檔名稱檢測document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1_step1'; - 步驟二:繞過視窗標題掃描document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1_step2'; - 步驟三:尋找彈藥數值位址document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1_step3'; - 步驟四:分析反作弊執行緒document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1_step4'; - 步驟五:修補除錯器檢測與完整性驗證document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level1_step5'; Level 2:XOR 加密挑戰document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level2'; Level 3:64 位元進階防護document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#level3'; Kernel Edition:Ring 0 驅動層級document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#kernel'; TrySpoofHWID:硬體 ID 欺騙練習document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#hwid'; 檔案下載點 🔽document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#download'; 編譯說明document.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#build'; 常見問題Q&Adocument.currentScript.previousElementSibling.href = location.href.split('#')[0] + '#faq'; 前言介紹 想要學習遊戲修改器開發與反作弊繞過技術,卻苦無安全的練習環境?TryBypassMe 正是為這個需求而生的教學平臺! 這是一款純 Win32/GDI 打造的俯視角射擊遊戲,檔案僅 3 個、無引擎、無框架,但內建完整的反作弊系統。從最基礎的 Usermode 檢測,到 Kernel 驅動層級的防護,共分四個等級讓你循序漸進挑戰。 👉 GM後台版 遊戲 推薦 ⬇️⬇️⬇️ 快速玩各種二次元動漫手遊app Level 1:Usermode 基礎繞過 這是入門級挑戰,所有防護都運行在使用者模式(Ring 3)。遊戲會檢測以下項目: 執行檔黑名單(Process Blacklist)視窗標題掃描(Window Title Scan)除錯器檢測(Debugger Detection)Hook 檢測(Hook Detection)記憶體金絲雀(Memory Canaries)程式碼完整性(Code Integrity) 目標:讓自己無敵或獲得無限彈藥。 步驟一:繞過執行檔名稱檢測 開啟遊戲後再啟動 Cheat Engine (CE修改器) 7.5 漢化版 中文版,你會看到錯誤訊息,遊戲將在 5 秒後關閉: 使用授權:你可以完全自由地使用、修改並從此原始碼學習,用於自己的反作弊研究或個人專案。唯一要求是若使用時請附上連結回此主題作為致謝! 常見問題Q&A Q:為什麼遊戲會檢測到 Cheat Engine 即使我還沒開始修改? A:TryBypassMe 設計為反作弊練習平臺,會主動掃描常見的修改工具。這是預期行為,你需要學習如何隱藏 CE 的存在。 Q:修改執行檔名稱後還是被檢測到,怎麼辦? A:確保所有視窗標題都不包含「Cheat Engine」字樣,包括檔案總管的視窗標題。使用 HxD 修改 CE 執行檔內部的字串時,必須保持相同字元數量。 Q:為什麼不能直接修改彈藥數值為 9999? A:Level 1 的反作弊會檢測數值是否異常。你需要先讓反作弊「以為」已經檢測到你,方法是將 `byte_A044F1` 設為 1,這樣反作弊就會停止進一步檢測。 Q:IDA Pro 顯示位址無效怎麼辦? A:32 位元程式在 IDA 中的預設基底位址與實際執行時可能不同。使用 CE 的「Enumerate DLL's and Symbols」功能找到正確的模組基底位址,然後在 IDA 中重新設定基準(Rebase program)。 Q:Level 2 的 XOR 加密要如何破解? A:你需要找到加密金鑰的產生方式,通常與執行時的某些系統值相關。撰寫程式碼即時解密/加密數值,或使用硬體中斷點在加密/解密函數上設陷阱。 Q:Kernel Edition 需要什麼環境才能執行? A:需要 Windows 10/11,並可能需要啟用測試簽章模式(Test Signing Mode)以載入未簽章的驅動程式。這是進階挑戰,建議先完全掌握 Usermode 技巧。 Q:這些技巧可以用在真正的線上遊戲嗎? A:TryBypassMe 是教育用途的練習平臺。真正的商業反作弊系統(如 EAC、BE、Vanguard)遠比這些等級複雜。請將所學用於合法的研究與個人專案開發。 Q:原始碼可以商用嗎? A:授權條款允許自由使用、修改和學習,但建議附上原始來源連結。請遵守當地法律法規,不要將這些技術用於非法目的。replyreload += ',' + 2455065; |